CTF-d / Multimedia / 우리는 이 파일에 플래그를…

💡 문제

우리는 이 파일에 플래그를 넣었지만 오는 길에 뭔가 엉망이 됐어요.

KEY Format : ABCTF{(key)}

📌 첫번째 풀이

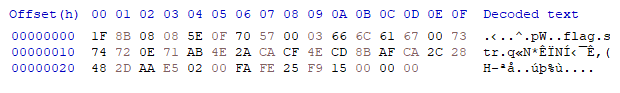

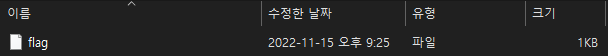

문제는 확장자가 없는 flag 파일을 제공한다. 우선 파일을 열어 봤다. KEY Format : ABCTF{(key)} CTF-d / Multimedia / 저는 플래그를 이 파일에.. 이 문제랑 비슷한 계열이라고 생각했다. 하지만 파일을 열어 봤을 때는 ABCTF로 시작하는 부분을 찾아볼 수는 없었고 대신 파일을 분석해 봤을 때 1F 8B 08로 시작했다. 헤더 부분을 검색해 보니 파일 타입은 GZ이고 Description는 Archive ? GZIP Archive File이다.

참고 자료 : 파일 시그니처 모음 (Common File Signatures)

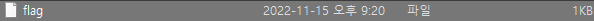

시그니처를 확인해 봤으니 flag 파일에 gz 확장자를 달아서 압축을 해제했다. 해제 할 때는 알집을 사용했다.

압축을 해제하게 되면 새로운 파일이 나오게 된다.

새로운 파일은 다시 HXD에 넣어서 확인해 보면 flag 값을 구할 수 있었다.

📌 두번쨰 풀이

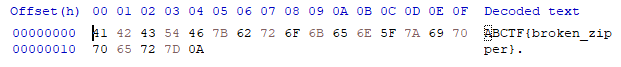

file [파일명] 명령어를 한 뒤 파일 타입을 확인한다. 첫 번째 라인을 보게 되면 zip이라는 걸 알 수 있다.

엥..? 이리저리 명령어를 치다 보니 어쩌다 flag 값을 얻게 되었다.. 스크린샷을 못 찍었다.

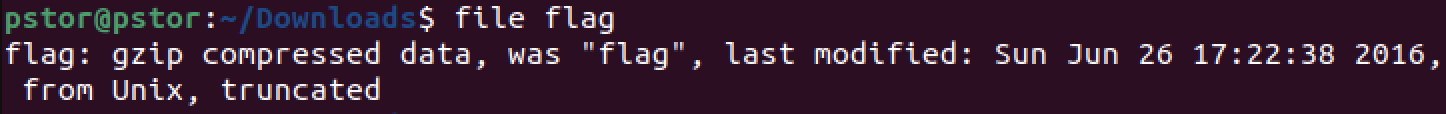

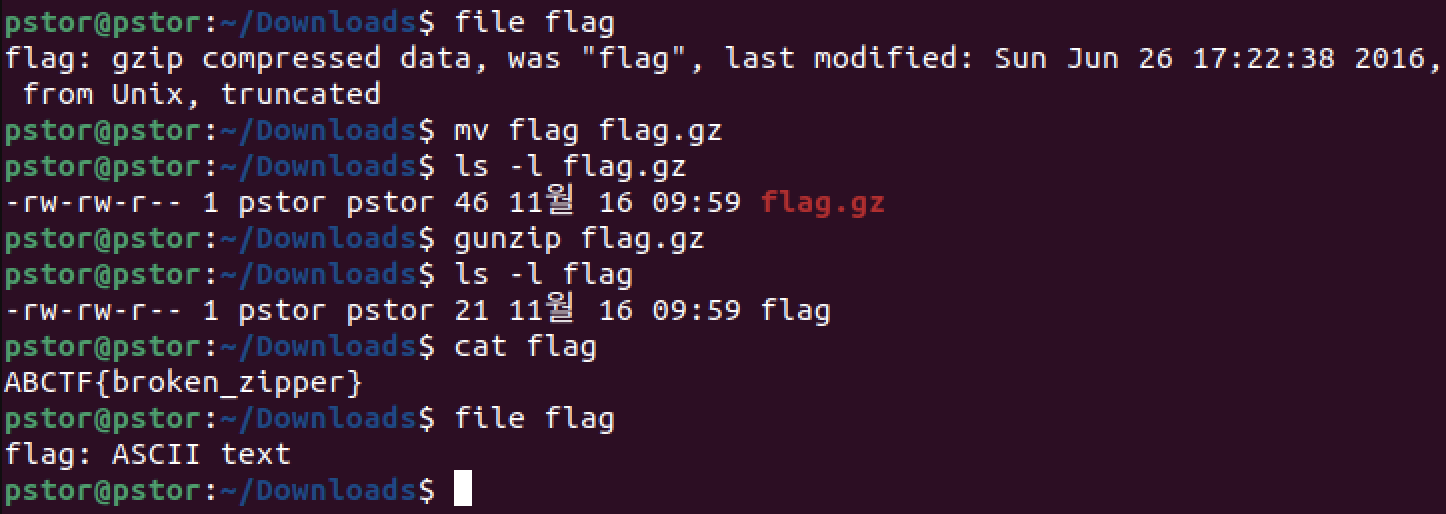

file flag # file flag로 파일을 확인해 본다.

mv flag flag.gz

ls -l flag.gz

mv 명령어로 파일을 gz확장자로 변경 후 압축을 해제한다.

gunzip flag.gz # gzip 형식으로 압축된 파일을 해제하기 위해 gunzip 명령어를 사용해 압축해제를 시도한다.

ls -l flag # ls로 파일을 자세하게 출력 한다.

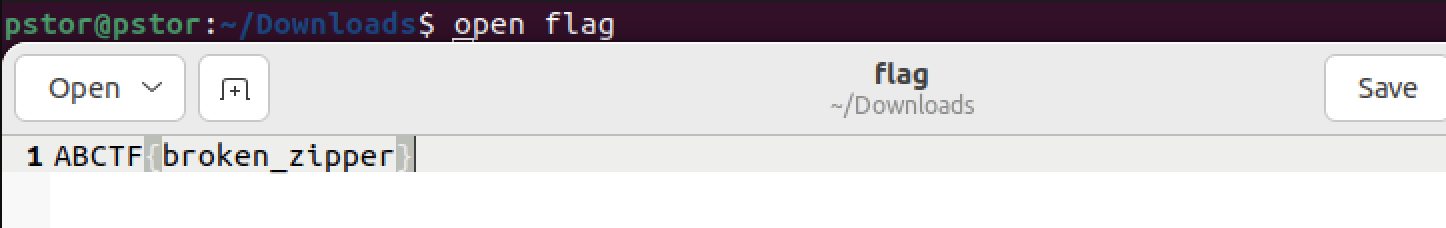

cat flag # 압축 해제한 파일을 cat 명령어로 파일 안의 내용을 확인한다.

file flag # 다시 파일을 확인해 본다. ASCII text로 변경된 것을 볼 수 있다.

history 명령어를 통해 다시 작성을 해봤다.

🗝️ Key

ABCTF{broken_zipper}

😉 결론

우선 CTF-d / Multimedia / 저는 플래그를 이 파일에.. 이 문제랑 비슷한 계열인 줄 알았고 처음 hxd 열었을 때는 pw flag str이 작성되어 비밀번호 관련해서 문제 인가 고민했지만 아니였다. 개인적으로 지금까지 풀었던 Multimedia 문제랑은 달라서 좋았다.

🔍 Tools used

알집

hxd

🔗 출처

출처 : 디지털포렌식 with CTF

댓글남기기